Gartneri selleaastases Lootuse Tsükkel (Hope Cycle) raportis on välja toodud 22 olulist võrgutehnoloogiat, millest OIXIO portfellis on praegu juba olemas 17. OIXIO tehnoloogiajuht Jüri Reitsakas selgitab, mida need endast täpsemalt kujutavad ja mis ootab meid võrgumaailmas uuel aastal.

Uutel tehnoloogiatel on 5 faasi

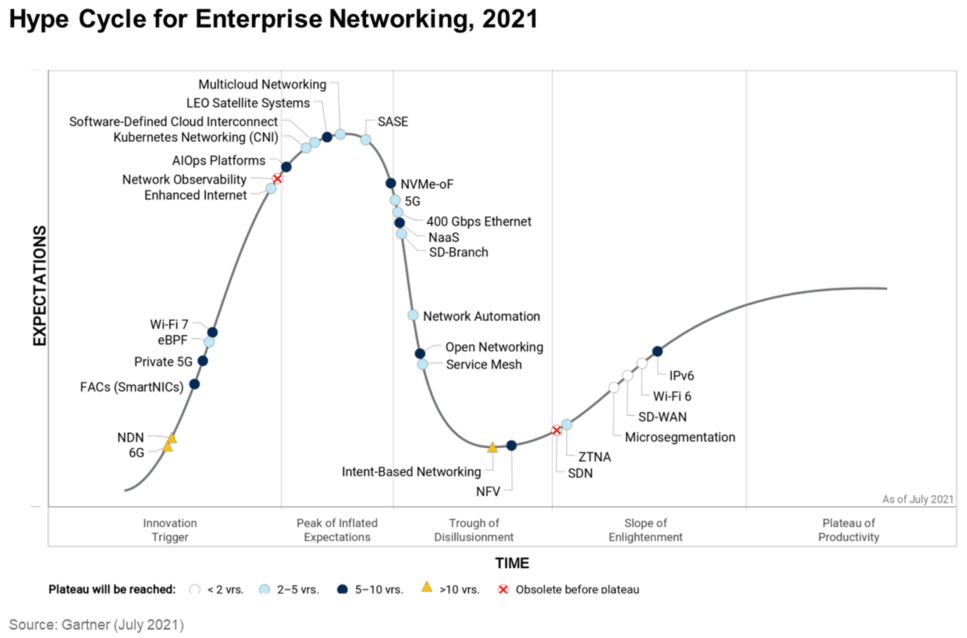

Kui vaadata uusi tehnoloogiaid, siis saab rääkida n-ö ootuste tsüklist, mille saab jagada mitmeks osaks.

Esimeseks on olemas fantastiline idee, mis esialgu tundub, et lahendab kõik maailma probleemid.

Teiseks saabub selle tehnoloogia kõrgpunkt, kus avastatakse esimest korda, et päris kõiki muresid see ei ravi ning tehnoloogiat tabab tugev tagasilöök, mille tagajärjel kaovad kõik lootused.

“Siin võib juba öelda, et ongi saabunud kriitiline koht, kus uus tehnoloogia võib arendusest täiesti kaduda,” märgib Jüri Reitsakas. Mõned tehnoloogiad nii surevadki.

Küll aga on olemas võimalus, et tehnoloogiat uuendatakse, tehakse olulisi muudatusi siis tekib uuesti tõusu faas ning peale seda see jõuab lõpuks nn platoole (viies faas), kus muutub laialt levinuks.

Uus tehnoloogia, mis annab täieliku ülevaate ettevõtte varadest

CAASM (cyber asset attack surface management) on tehnoloogia, mis pakub asutustele võimalust koondada kokku erinevad haldustarkvarad ühe katuse alla. Nii koonduks kogu vajalik info tarkvaradest ühte kohta, mis muudab turvainseneri töö tunduvalt lihtsamaks: vähendab käsitsitööd ning automatiseerib info kogumist.

Jüri Reitsakas toob näite, et on olemas tarkvarad, mis näitavad, mis toimub lõppkasutaja arvutis ning teisest küljest on olemas ka selline tarkvara, mis näitab, mis toimub kogu võrgus: “Kui need kaks süsteemi kokku viia, siis oleks põhimõtteliselt kohe näha, kui toimub midagi lõppkasutaja arvutis ja millisest võrgust see info tuli.”

Suurima takistusena saab Reitsaka sõnul välja tuua selle, et tegemist on “järjekordse” lahendusega, mille kasutuselevõtt võib olla keeruline. “Mitte kõikidel alamsüsteemidel pole olemas API-t, mille kaudu kogu infot ühise katuse alla integreerida,” lisab ta.

Andmed on kaitstud ka kaugtööd tehes

Kuna inimesed on muutunud tunduvalt mobiilsemaks, siis tehakse väga palju rohkem kaugtööd – kohvikutes, hotellides, kodudes. SASE (Secure Access Service Edge) tehnoloogia eesmärgiks on kokku koondada tehnoloogiad, mis tagavad meie tööalaste andmete turvalisuse ka mobiilsetes asukohtades töötades.

“Tasub välja tuua, et kaugtöö kodust ei erine suures plaanis töötamisest hotellis või kohvikus,” kommenteerib Reitsakas. Sageli kasutavad lapsed kodus sama arvutit ning see on sellisel juhul asutuse andmete jaoks turvaoht, mistõttu tuleb ka kodus tagada sama turvalisus, kui kuskil avalikus ruumis töötades.

Kuna mobiilsus on tänaseks kujunenud inimeste töös väga tavaliseks, on taaskord mitmeid erinevaid tehnoloogiaid, mis turvalisuse tagavad – Secure Web Gateway (SWG), CloudAccess Security Broker (CASB), Zero Trust Network Access (ZTNA) jne. SASE võtab need erinevate tootjate tehnoloogiad kokku.

Suurimaks takistuseks selle tehnoloogia kasutuselevõtuks on see, et sageli on need tehnoloogiad juba ettevõtetes kasutusel ja kogemused on olemas ning millelgi uuele üleminek tekitab lisaülesandeid ja raskuseid.

Krüpteeritud andmed päästavad maine

Tänapäeval ei ole küsimus selles, kas murtakse sisse, vaid küsimus on selles, millal see juhtub ja asutuse andmed lekivad. Jüri Reitsakase sõnul peab iga asutus olema valmis, et andmed võivad lekkida. Üheks ohuks on väljastpoolt sissemurdmine, teine võimalus on sisemine leke – inimesed liiguvad ja töötajad võivad andmed endaga lahkudes kaasa võtta.

PPE (Format-Prerserving Encryption) tehnoloogia eesmärk on krüpteerida andmeid. Sellisel juhul võivad andmed küll lekkida, kuid sisu pole kättesaadav. Selle tehnoloogia peamiseks põhjuseks on andmekaitse (GDPR), kuna asutus peab tagama isikuinfo kaitse. Kui see peaks lekkima, siis võivad kaasneda suured trahvid ning ettevõtte mainekahju on samuti tohutu.

Heaks näiteks on haiglate infosüsteemid, mis sisaldavad tundlikke andmeid haigete kohta, millele peaks ligipääs olema vaid arstidel. Kuid täielik ligipääs andmetele on tihti ka andmebaaside IT-administraatoritel. Sellise tehnoloogia abil saab administraator hallata andmebaase ja andmekogusid, kuid krüpteeritud info puhul ei saaks ta ligi haigete isikuandmetele.

Selle tehnoloogia suurimaks nõrkuseks on võtmed, mis võimaldavad andmeid krüpteerida. “Andmed on kaitstud just nii hästi, kui hästi on kaitstud võtmed,” toonitab Reitsakas. Ehk andmetele saab ligi see, kelle käes on vastav krüpteerimisvõti. Kui see peaks kaduma minema, siis andmed on sama hea kui kustutatud, sest keegi neile enam ligi ei pääse.

Kuna turvavõtmete haldus ehk Enterprise Key Management on FPE koha pealt väga tähtis, siis on olemas ka tehnoloogia, mis on mõeldud just võtmete haldamiseks. See peab olema ühest küljest hästi turvaline, mis ei võimaldaks võtmetel lekkida või rändama minna, rääkimata kadumisest.

Jüri Reitsakase arvates on turvavõtmetega kaitstud andmeid tänasel päeval siiski kasutuses veel üsna vähe. “Neid andmeid, mis võiks võtmega kaitstud olla, on palju rohkem, mis praegu on hoopis vabalt ligipääsetavad,” lisab ta.