Ettevõtete võrgutuvalisuses on viimasel ajal toimunud tohutu muutus: hästi kaitstud kontori sisevõrgu asemel ollakse tööl kodust, suvilast, reisilt või kohvikust. Kõik see paneb turvalisuse eksperdid peast haarama, kuna senised lahendused enam nii hästi ei tööta. Kaugel asuvatele töötajatele tagati seni turvakanal otse firma südamesse: sisevõrku ja äriserveritesse. Nüüd on vaja aga teistsugust lähenemisviisi, kuna andmed pole enam ainult kontoris, vaid ka pilves.

Turvaliseks juurdepääsuks vajaliku teenuse SASE (Secure Access Service Edge) kasutamine on üks olulisi lahendusi, mis annab õigetele inimestele õigete seadmetega õigetel tingimustel ligipääsu just neile asjadele, mida neil on õigus kasutada oma töö jaoks.

Mõiste võttis kasutusele Gartner 2019. aastal ning see tähistab valdkonnas üsna murrangulist uuendust. Selleks on ka põhjust, sest meie töötegemises on samuti toimunud kaugtöö ja mobiilsete töökohtade laia levikuga väga suur muutus.

Mis on SASE täpsemalt?

SASE ühendab võrguturvalisuse teenused laivõrgu (WAN) võimalustega ühtsesse pilvepõhisesse teenuse mudelisse, pakkudes terviklikku lahendust turvaliseks ja tõhusaks võrguhalduseks.

SASE on seega loodud tänapäeva organisatsioonide võrkude keerukuse arvestamiseks ning turvalisuse probleemide lahendamiseks, mis on üha enam pilvekesksed ja hajutatud.

Traditsioonilised võrguturvalisuse mudelid, mis on keskendunud kindla perimeetri (sisevõrgu) kaitsmisele, ei ole seega enam piisavad selles uues keskkonnas, kus kasutajad, rakendused ja andmed on jaotatud mitmesse asukohta laiali.

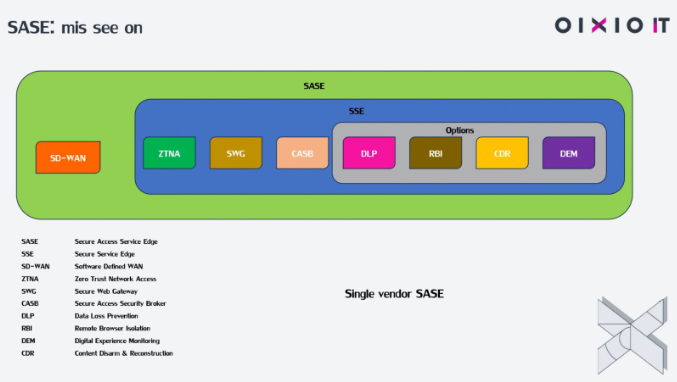

SASE pole siiski üksik toode, vaid erinevate tehnoloogiate ja teenuste kogum.

SASE raamistiku sisse arvatakse järgmised osad:

- Tarkvarapõhine laivõrk (SD-WAN ehk Software Defined WAN): parandab võrgu paindlikkust ja jõudlust. See määrab ära teekonna, kuidas näiteks harukontorist saada ligi andmetele, mis on ettevõtte andmekeskuses või avalikus pilves.

- Turvateenused (SSE ehk Secure Service Edge) sisaldavad “tulemüüri kui teenust” (FWaaS ehk Firewall as a Service), turvalist veebiväravat (SWG ehk Secure Web Gateway), pilve ligipääsu turvalisuse vahenduskihti (CASB ehk Secure Access Security Broker) ja vahest ka muid lisateenuseid, pakkudes ettevõtte jaoks terviklikke turvalahendusi. SSE määrab kasutaja poolelt ligipääsu võrgule ja teenustele.

- Null-usaldusega võrgujuurdepääs (ZTNA ehk Zero Trust Network Access): see on SASE kriitiline komponent, mis rakendab “ära kunagi usalda, alati kontrolli” põhimõtet, tagades range identiteedi kinnitamise igale võrgule juurdepääsu taotlejale.

Turvateenuste all olevate muude teenuste hulka kuulub näiteks ka andmelekke avastamine ja ennetamine (DLP ehk Data Leakage Prevention), mis kontrollib, et ei saadetaks välja andmeid, mis on sensitiivsed (näiteks kas e-kirjas on isikukood või krediitkaardinumber). Siin on üheks tulevikutrendiks tehisintellekti keelemudelid, mis saavad aina enam kontrollida kirjade sisu andmelekete suhtes ka siis, kui sõna-sõnalt pole kirja pandud ettevõtet kahjustada võivat infot. Sisu kahjutuks tegija (CDR ehk Content Disarm & Reconstruction) on samuti paljudel juhtudel vajalik lisateenus turvalisuse parandamiseks, mis võib üles otsida peidetud pahalased näiteks pildi, PDF-i või Wordi dokumendi seest. CDR võtab dokumendi lahti ja eemaldab ohtlikud osad, jättes kasutaja jaoks alles dokumendi vajaliku sisu. DEM ehk Digital Experience Monitoring näitab, millega võiks tegeleda, et kasutajakogemus oleks parem ning kuhu kulub liigselt aega.

ZTNA: SASE süda

Null-usaldusega võrgujuurdepääs (ZTNA) on SASE arhitektuuri alustala. See turvamudel toimib põhimõttel, et usaldus ei ole kunagi eeldatav, olenemata sellest, kas juurdepääsutaotlus pärineb võrgu traditsiooniliste piiride seest või väljastpoolt.

Iga juurdepääsutaotluse range kontrollimine vähendab lubamatu juurdepääsu ja potentsiaalsete turvarikkumiste riski.

Kaitstud perimeter on nüüd ettevõtte vaates läinud hästi laiaks. Kaugligipääsu puhul privaatne krüpteeritud turvakanal ehk VPN enam iga kord ei aita, sest oluline on ka see, mis seadmega töötaja end võrku ühendab, kas turvapaigad on peal, kas tema masin on ikka turvaline? ZTNA ei usalda algselt ühtegi ühendust, kui kasutaja pole end autentinud ja masin pole kontrollitud. Ka asukoht, kust sisse tullakse, võib olla oluline.

Kasutaja peab kuuluma õigesse gruppi, et saaks vajalikele ressurssidele ligi, ligipääs antakse vaid piiratud hulgale rakendustele, aga mitte kogu sisevõrgule, nagu tavaliselt VPN-iga. Zero Trust võib veel piirata ka aega, millal ühendutakse ning määrata, mis seadmetega tohib sisse logida.

ZTNA kaitseb nii väljast kui seest

Kui VPN keskendus välisühenduste turvamisele, luues kasutaja jaoks pealtkuulamiskindla toru või tunneli eemal asuvast arvutist üle avaliku interneti kontori võrku, siis ZTNA töötab samamoodi sisevõrgus, kaitstes seda iga ühenduse autentimisega olenemata asukohast. Sellega saab seega ka siseründeid vähendada.

SD-WAN-i võiks rakendada harukontorites, kus on tulemüür olemas, ZTNA-d aga kõikide kaugkasutajate sisselogimisel, asendades eemal olles tulemüüri.

Milline on SASE ja ZTNA omavaheline suhe ja erinevused?

Kui SASE on üldine raamistik, siis on ZTNA on selle suure mudeli üks kõige olulisem komponent. Peamine erinevus seisneb nende kahe ulatuses ja rakendamises.

SASE hõlmab laiemat võrgu- ja turvafunktsioonide valikut, integreerides need ühtsesse teenusesse.

ZTNA seevastu keskendub spetsiifiliselt turvalise juurdepääsu kontrolli aspektile selle raamistiku sees.

Võib öelda, et ZTNA on minimaalne SASE osa, SASE-t ilma ZTNA-ta pole olemas. Kuid SASE võib sisaldada ka palju enamat lisaks ZTNA-le.

Järelikult – SASE ja ZTNA vahel valitseb sümbioos!

Seega on SASE ja ZTNA vaheline suhe olemuslikult sümbiootiline. ZTNA kujutab endast SASE mudeli selgroogu, rõhutades turvalist juurdepääsu, mis on oluline tänapäeva detsentraliseeritud võrgukeskkondades. ZTNA pole mitte ainult SASE osa, vaid võib öelda, et lausa selle alus, millele SASE laiendab funktsionaalsust lisatud turvalisuse ja võrgu optimeerimise kihtidega. Sellepärast tulebki SASE efektiivseks mõistmiseks ja rakendamiseks omaks võtta null-usalduse filosoofia kui lahutamatu ja asendamatu element.

Kuidas saame Sulle abiks olla? (OIXIO Cyber)

Võta ühendust, kui soovid suhelda eksperdiga.

* tähistatud väljad on kohustuslikud